قم بتكوين Gorbit مع مصادقة OpenID Connect (OIDC). متوفر مع مزودي الهوية الشائعين مثل Okta و Microsoft Entra ID (Azure AD). سيرشدك هذا الدليل خلال عملية الإعداد لـ Okta. سيكون لمزودي الهوية الآخرين عملية مشابهة. يرجى التواصل معنا إذا كنت بحاجة إلى مساعدة مع مزود هوية مختلف.Documentation Index

Fetch the complete documentation index at: https://docs.gorbit.cloud/llms.txt

Use this file to discover all available pages before exploring further.

الدليل

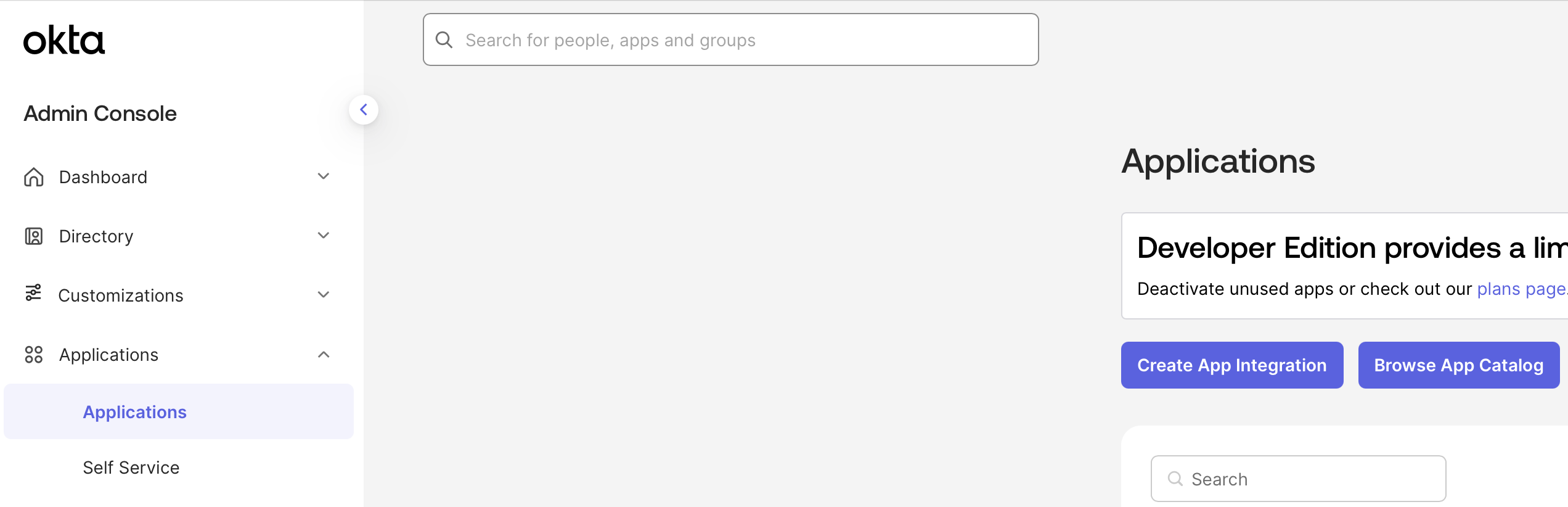

تكوين تطبيق Okta

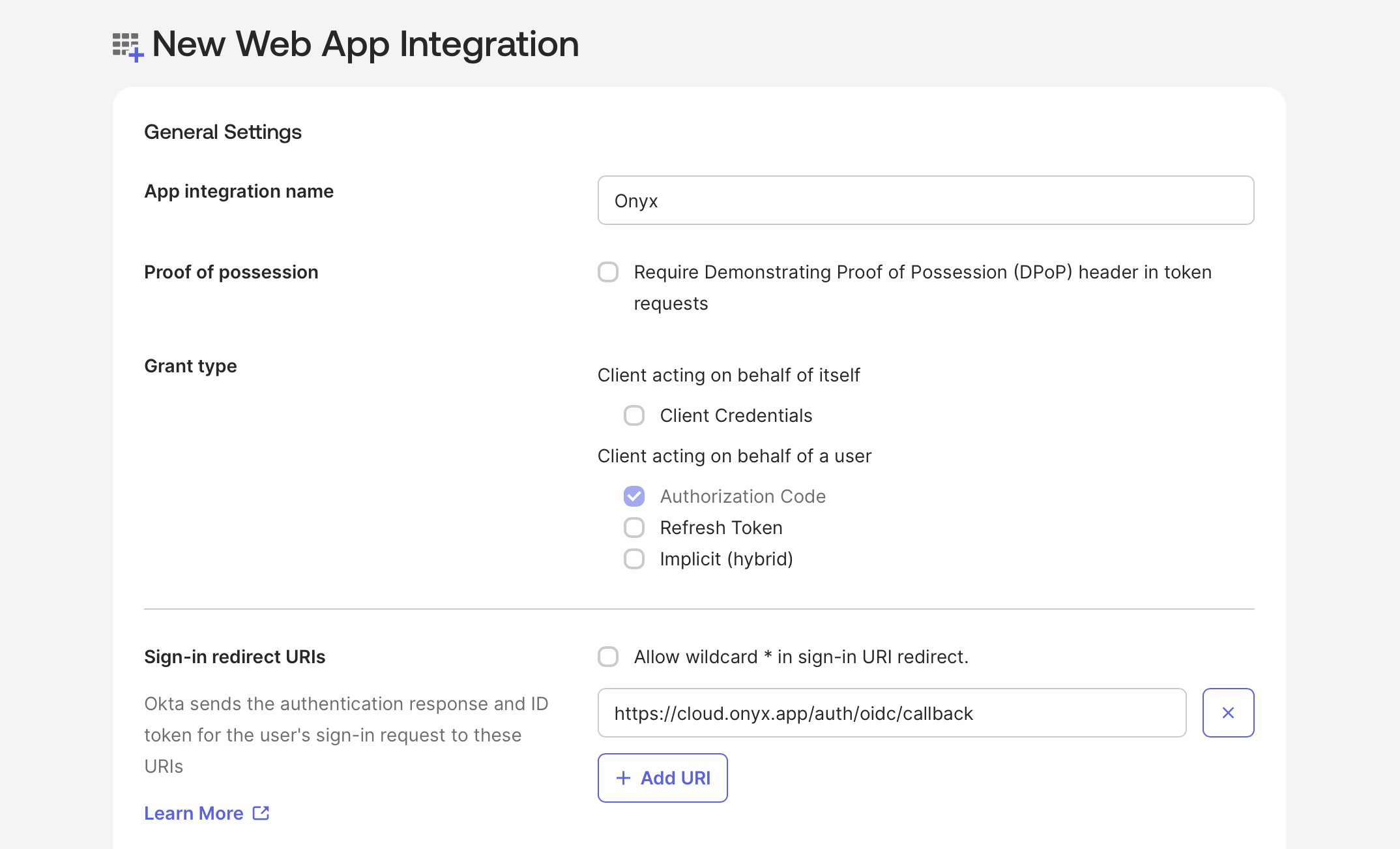

اختر OIDC و Web Application.سمِّ تطبيقك حدد ما إذا كان جميع المستخدمين أو مجموعات محددة يمكنهم الوصول إلى Gorbit أو تخطى هذه الخطوة وتعيين المستخدمين لاحقًا.

Gorbit.أضف Sign-in redirect URI

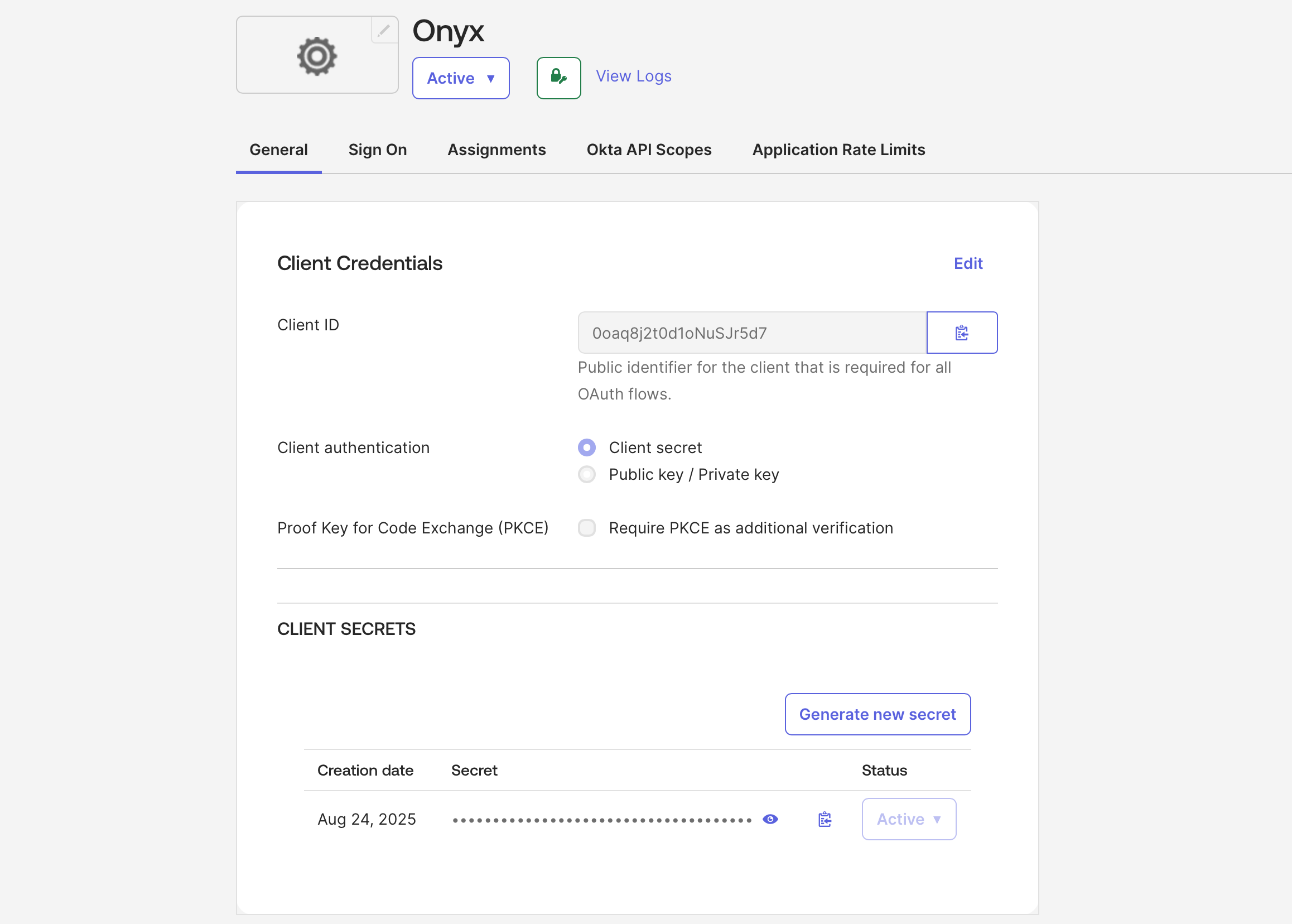

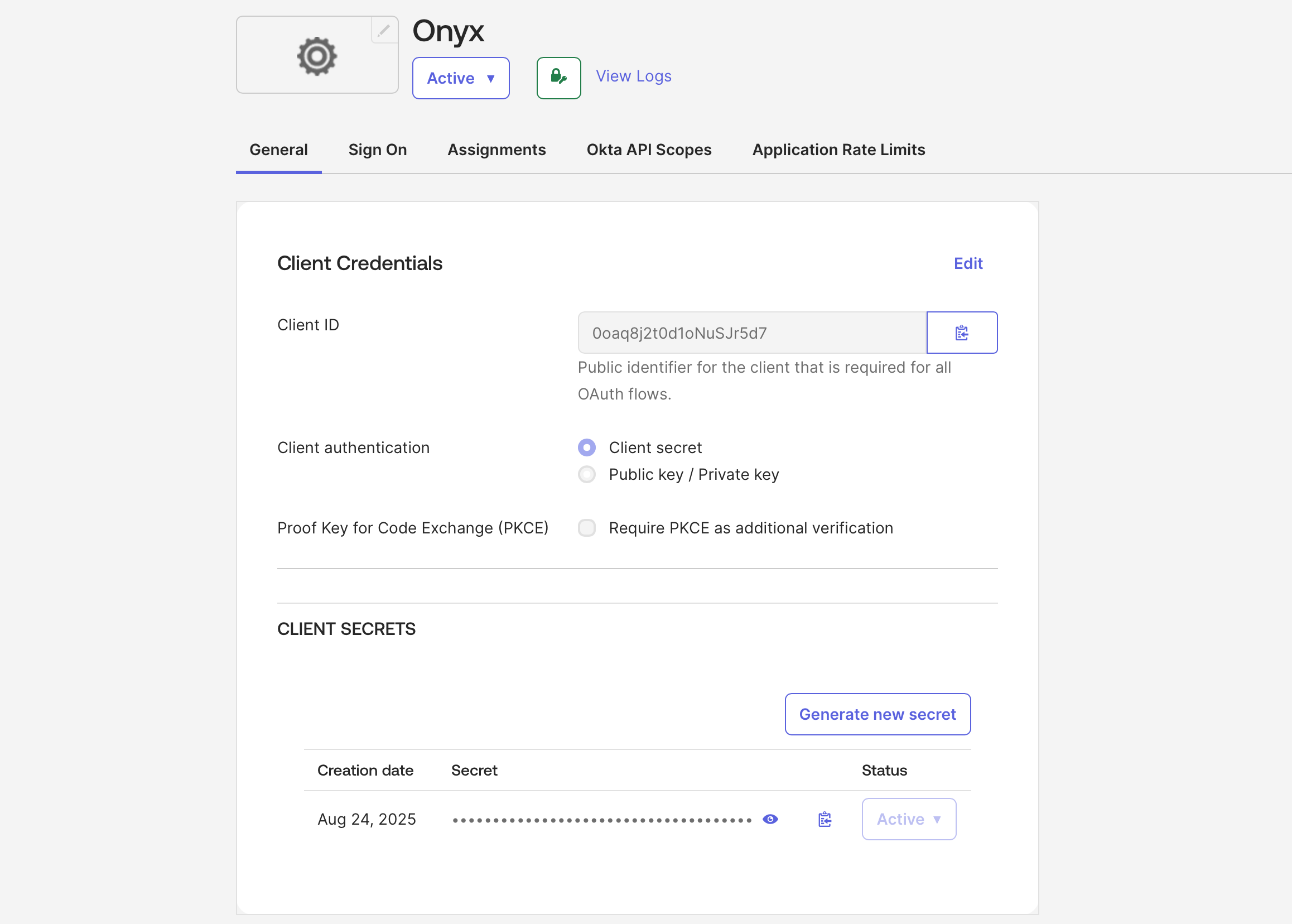

حفظ بيانات اعتماد OIDC

أنشئ التطبيق الجديد واحفظ Client ID و Client Secret.أيضًا سجّل Okta Base URL بالتنسيق

https://<YOUR_ORG_NAME>.okta.com.

بعد حفظ تطبيقك،

يمكنك تحميل شعار Gorbit أو شعارك المخصص بالنقر على أيقونة الترس بجانب عنوان التطبيق Gorbit